Gli attacchi hacker sono sempre più precisi, sono 4 i metodi principali che vengono usati, è bene impararli per capire come difendersi meglio.

Ad oggi risulta difficile ritenerci salvi da tutte le truffe digitali che inventano di mese in mese ma è bene ricordare che esistono dei macro gruppi creati apposta per catalogare gli attacchi peggiori e come potersi difendere nel caso ci si accorga di essere stati vittime.

Che sia pc o sia smartphone, le regole generali rimangono sempre le stesse: in alcuni casi sono attacchi via email o via numero cellulare, in altri casi invece si tratta di veri e propri virus (esistenti da quando abbiamo iniziato a navigare su internet ma sempre più all’avanguardia) che appunto ‘infettano’ il nostro dispositivo dandogli problemi come rallentamenti e bug di vario tipo.

Inoltre quelli più pericolosi possono anche appropriarsi dei nostri dati sensibili, entrare nel nostro dispositivo e bloccarne l’utilizzo. Vediamo quindi in particolare quali sono queste tipologie di hacker e soprattutto cosa fare per cercare di difendersi il più possibile (non ci sarà mai una copertura al 100%).

Come fare a riconoscere gli attacchi hacker e come tutelarsi da utente singolo

L’attacco più comunque è quello a cui siamo sicuramente stati sottoposti almeno una volta tutti: il Phishing. Un messaggio o un’email da un’azienda o un nome che ci risuona conosciuto e affidabile, che ci invita a cliccare sul link. Nessun azienda seria manderebbe mai link da cliccare quindi non aprite mai per nessuna ragione alcun link nelle pseudo-comunicazioni di servizio.

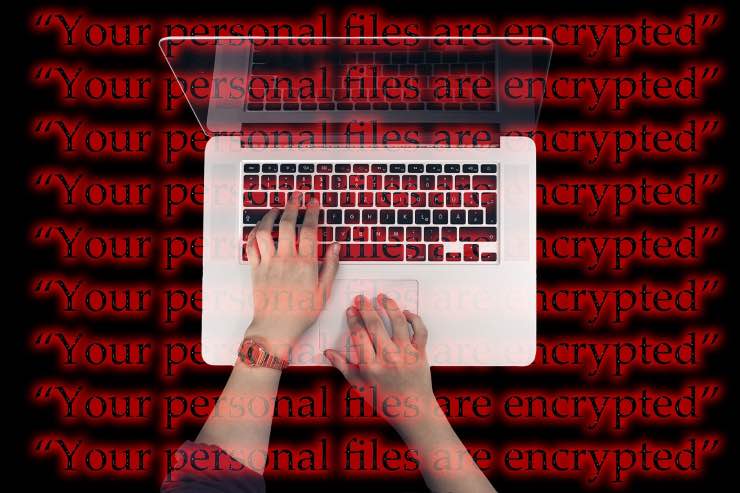

A seguire, i Malware, quelli più gergalmente definiti ‘virus’ che attaccano il sistema operativo proprio infettandolo, proprio come avviene per i virus che vivono sulle spalle degli esseri viventi. Se si sale con il livello di pericolosità si parla di Ransomware che tengono letteralmente il dispositivo in ostaggio, bloccandone l’utilizzo al proprietario, per poi riuscire ad accedere utilizzandolo da remoto. La pericolosità è data dal fatto che una volta avuto l’accesso a tutti i dati il il virus è capace di poterne fare ciò che vuole.

In conclusione abbiamo i DoS e DDoS che in genere sono politiche di attacco non rivolte a un solo utente ma responsabili degli hackeraggi di intere reti all’interno di aziende e istituzioni, i server sono le vittime dell’attacco. Per cercare di tutelarsi come utenti a tutte le insidie digitali è importante ricordarsi di aggiornare in continuazione le versioni delle app e dei programmi che utilizziamo, ma soprattutto aggiornare i dispositivi ogni qualvolta esca un nuovo aggiornamento.